A digitális átalakulás által vezérelve a vállalati hálózatok már nem csupán „néhány kábel, amely összeköti a számítógépeket”. Az IoT-eszközök elterjedésével, a szolgáltatások felhőbe való migrálásával és a távmunka egyre növekvő elterjedésével a hálózati forgalom robbanásszerűen megnőtt, akárcsak az autópályákon. Ez a forgalomnövekedés azonban kihívásokat is jelent: a biztonsági eszközök nem tudják rögzíteni a kritikus adatokat, a megfigyelőrendszereket túlterhelik a redundáns információk, és a titkosított forgalomban rejtett fenyegetések észrevétlenek maradnak. Itt jön jól a „láthatatlan komornyik”, az úgynevezett Network Packet Broker (NPB). Intelligens hídként működve a hálózati forgalom és a megfigyelőeszközök között, kezeli a kaotikus forgalomáramlást a teljes hálózaton, miközben pontosan ellátja a megfigyelőeszközöket a szükséges adatokkal, segítve a vállalatokat a „láthatatlan, elérhetetlen” hálózati kihívások megoldásában. Ma átfogó képet adunk erről az alapvető szerepről a hálózat üzemeltetésében és karbantartásában.

1. Miért keresnek a vállalatok most NPB-ket? – A komplex hálózatok „láthatósági igénye”

Gondolja át ezt: Amikor a hálózatán több száz IoT-eszköz, több száz felhőszerver fut, és az alkalmazottak távolról, mindenhonnan hozzáférnek, hogyan biztosíthatja, hogy ne jusson be rosszindulatú forgalom? Hogyan állapíthatja meg, hogy mely kapcsolatok túlterheltek és lassítják az üzleti működést?

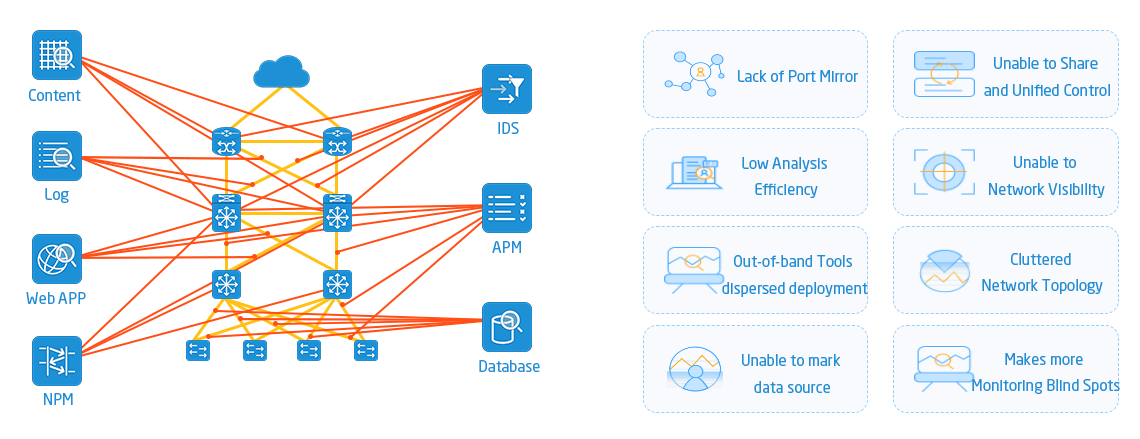

A hagyományos monitorozási módszerek régóta elégtelenek: a monitorozó eszközök vagy csak bizonyos forgalmi szegmensekre tudnak koncentrálni, kihagyva a kulcsfontosságú csomópontokat; vagy az összes forgalmat egyszerre továbbítják az eszköznek, aminek következtében az nem képes feldolgozni az információkat, és lassítja az elemzés hatékonyságát. Továbbá, mivel a forgalom több mint 70%-a titkosított, a hagyományos eszközök teljesen képtelenek átlátni a tartalmán.

Az NPB-k megjelenése a „hálózati láthatóság hiányának” problémáját kezeli. A forgalmi belépési pontok és a monitorozó eszközök között helyezkednek el, összesítik a szétszórt forgalmat, kiszűrik a redundáns adatokat, és végül a pontos forgalmat az IDS-hez (behatolásérzékelő rendszerek), SIEM-ekhez (biztonsági információkezelő platformok), teljesítményelemző eszközökhöz és egyebekhez osztják el. Ez biztosítja, hogy a monitorozó eszközök ne legyenek sem éhezve, sem túltelítve. Az NPB-k képesek a forgalom visszafejtésére és titkosítására is, védve az érzékeny adatokat, és világos áttekintést nyújtva a vállalatoknak hálózati állapotukról.

Elmondható, hogy amíg egy vállalatnak hálózati biztonsági, teljesítményoptimalizálási vagy megfelelőségi igényei vannak, az NPB megkerülhetetlen alapvető összetevővé vált.

Mi az NPB? – Egyszerű elemzés az architektúrától az alapvető képességekig

Sokan úgy gondolják, hogy a „csomagközvetítő” kifejezés magas technikai belépési korlátot jelent. Egy könnyebben érthető analógia azonban egy „expressz kézbesítési válogatóközpont” használata: a hálózati forgalom az „expressz csomagok”, az NPB a „válogatóközpont”, a megfigyelőeszköz pedig a „fogadópont”. Az NPB feladata a szétszórt csomagok összegyűjtése (aggregáció), az érvénytelen csomagok eltávolítása (szűrés), és cím szerinti rendezése (elosztás). Emellett képes kicsomagolni és megvizsgálni a különleges csomagokat (dekódolás), valamint eltávolítani a személyes információkat (masszázs) – a teljes folyamat hatékony és precíz.

1. Először is nézzük meg az NPB „vázát”: három alapvető architektúra modult

Az NPB munkafolyamata teljes mértékben e három modul együttműködésére támaszkodik; egyik sem hiányozhat:

○Forgalomhozzáférési modulEz egyenértékű az „expressz kézbesítési porttal”, és kifejezetten a kapcsolótükör portjáról (SPAN) vagy elosztóról (TAP) érkező hálózati forgalom fogadására szolgál. Függetlenül attól, hogy fizikai kapcsolatról vagy virtuális hálózatról érkezik-e forgalom, az egységes módon gyűjthető.

○Feldolgozó motorEz a „rendezőközpont agya”, és felelős a legfontosabb „feldolgozásért” – például a többkapcsolatos forgalom összevonásáért (aggregáció), bizonyos típusú IP-címekről érkező forgalom kiszűréséért (szűrés), ugyanazon forgalom másolásáért és különböző eszközökhöz küldéséért (másolás), az SSL/TLS titkosítású forgalom visszafejtéséért (dekódolás) stb. Minden „finomművelet” itt hajtódik végre.

○Elosztó modul: Olyan, mint egy „futár”, aki pontosan elosztja a feldolgozott forgalmat a megfelelő monitorozó eszközök között, és terheléselosztást is tud végezni – például, ha egy teljesítményelemző eszköz túlterhelt, a forgalom egy része a tartalék eszközhöz kerül elosztásra, hogy elkerülje egyetlen eszköz túlterhelését.

2. Az NPB „kemény alapfunkciói”: 12 alapvető funkciója a hálózati problémák 90%-át megoldja

Az NPB-nek számos funkciója van, de most a vállalatok által leggyakrabban használtakra koncentráljunk. Mindegyik egy gyakorlati fájdalompontnak felel meg:

○Forgalomreplikáció / Összesítés + SzűrésPéldául, ha egy vállalatnak 10 hálózati kapcsolata van, az NPB először egyesíti a 10 kapcsolat forgalmát, majd kiszűri a „duplikált adatcsomagokat” és az „irreleváns forgalmat” (például a videókat néző alkalmazottak forgalmát), és csak az üzleti jellegű forgalmat küldi a felügyeleti eszköznek – ezzel közvetlenül 300%-kal javítva a hatékonyságot.

○SSL/TLS dekódolásManapság számos rosszindulatú támadás rejtőzik a HTTPS titkosítású forgalomban. Az NPB biztonságosan visszafejtheti ezt a forgalmat, lehetővé téve az olyan eszközök számára, mint az IDS és az IPS, hogy „átlássanak” a titkosított tartalomon, és elfogják a rejtett fenyegetéseket, például az adathalász linkeket és a rosszindulatú kódot.

○Adatmaszkolás / Érzékenyítés csökkentésHa a forgalom érzékeny információkat, például hitelkártyaszámokat és társadalombiztosítási számokat tartalmaz, az NPB automatikusan „törli” ezeket az információkat, mielőtt elküldi azokat a monitorozó eszköznek. Ez nem befolyásolja az eszköz elemzését, de megfelel a PCI-DSS (fizetési megfelelőség) és a HIPAA (egészségügyi megfelelőség) követelményeinek is az adatszivárgás megelőzése érdekében.

○Terheléselosztás + HibatűrésHa egy vállalat három SIEM-eszközzel rendelkezik, az NPB egyenletesen osztja el a forgalmat közöttük, hogy megakadályozza bármelyik eszköz túlterhelését. Ha egy eszköz meghibásodik, az NPB azonnal átirányítja a forgalmat a tartalék eszközre a zavartalan felügyelet biztosítása érdekében. Ez különösen fontos olyan iparágakban, mint a pénzügy és az egészségügy, ahol a leállás elfogadhatatlan.

○Alagút megszüntetéseA VXLAN, a GRE és más „alagútprotokollok” ma már gyakran használatosak a felhőalapú hálózatokban. A hagyományos eszközök nem értik ezeket a protokollokat. Az NPB képes „szétszedni” ezeket az alagutakat, és kinyerni a bennük lévő valódi forgalmat, lehetővé téve a régi eszközök számára a forgalom feldolgozását a felhőalapú környezetekben.

Ezen funkciók kombinációja lehetővé teszi az NPB számára, hogy ne csak „átlásson” a titkosított forgalmon, hanem „védje” az érzékeny adatokat, és „alkalmazkodjon” a különféle összetett hálózati környezetekhez – ezért válhat központi elemmé.

III. Hol használják az NPB-t? — Öt kulcsfontosságú forgatókönyv, amely a valós vállalati igényeket célozza meg

Az NPB nem egy univerzális eszköz, hanem rugalmasan alkalmazkodik a különböző helyzetekhez. Legyen szó adatközpontról, 5G hálózatról vagy felhőalapú környezetről, pontosan megtalálja a megfelelő alkalmazásokat. Nézzünk meg néhány tipikus esetet ennek illusztrálására:

1. Adatközpont: A kelet-nyugati forgalom monitorozásának kulcsa

A hagyományos adatközpontok kizárólag az észak-déli irányú forgalomra (a szerverektől a külvilág felé irányuló forgalomra) összpontosítanak. A virtualizált adatközpontokban azonban a forgalom 80%-a kelet-nyugati irányú (virtuális gépek közötti forgalom), amelyet a hagyományos eszközök egyszerűen nem tudnak rögzíteni. Itt jönnek jól az NPB-k:

Például egy nagy internetes vállalat a VMware-t használja virtualizált adatközpontok kiépítéséhez. Az NPB közvetlenül integrálva van a vSphere-rel (a VMware felügyeleti platformjával), hogy pontosan rögzítse a virtuális gépek közötti kelet-nyugati forgalmat, és elossza azt az IDS és a teljesítményeszközök között. Ez nemcsak a „vakfoltok monitorozását” szünteti meg, hanem a forgalomszűrés révén 40%-kal növeli az eszközök hatékonyságát, közvetlenül a felére csökkentve az adatközpont átlagos javítási idejét (MTTR).

Ezenkívül az NPB képes figyelni a szerverek terhelését, és biztosítani, hogy a fizetési adatok megfeleljenek a PCI-DSS szabványnak, ami az adatközpontok „alapvető üzemeltetési és karbantartási követelményévé” válik.

2. SDN/NFV környezet: Rugalmas szerepkörök, amelyek alkalmazkodnak a szoftveresen definiált hálózatépítéshez

Sok vállalat ma már SDN-t (szoftveresen definiált hálózatépítés) vagy NFV-t (hálózati funkcióvirtualizáció) használ. A hálózatok már nem fix hardverek, hanem rugalmas szoftverszolgáltatások. Ehhez az NPB-knek rugalmasabbá kell válniuk:

Például egy egyetem SDN-t használ a „Bring Your Own Device (BYOD)” megvalósításához, hogy a diákok és a tanárok telefonjukkal és számítógépükkel csatlakozhassanak az egyetemi hálózathoz. Az NPB egy SDN-vezérlővel (például OpenDaylight) van integrálva, hogy biztosítsa a forgalom elkülönítését az oktatási és az irodai területek között, miközben pontosan elosztja a forgalmat az egyes területekről a megfigyelőeszközökhöz. Ez a megközelítés nem befolyásolja a diákok és a tanárok általi használatot, és lehetővé teszi a rendellenes kapcsolatok, például a rosszindulatú, egyetemen kívüli IP-címekről érkező hozzáférések időben történő észlelését.

Ugyanez igaz az NFV környezetekre is. Az NPB képes monitorozni a virtuális tűzfalak (vFW-k) és a virtuális terheléselosztók (vLB-k) forgalmát, hogy biztosítsa ezen „szoftvereszközök” stabil teljesítményét, ami sokkal rugalmasabb, mint a hagyományos hardvermonitorozás.

3. 5G hálózatok: Szeletelt forgalom és peremcsomópontok kezelése

Az 5G alapvető jellemzői a „nagy sebesség, az alacsony késleltetés és a nagy kapcsolatok”, de ez új kihívásokat is jelent a monitorozásban: például az 5G „hálózatszeletelési” technológiája ugyanazt a fizikai hálózatot több logikai hálózatra oszthatja (például egy alacsony késleltetésű szelet az autonóm vezetéshez és egy nagy kapcsolatú szelet az IoT-hez), és az egyes szeletek forgalmát külön kell monitorozni.

Az egyik szolgáltató az NPB-t használta a probléma megoldására: minden 5G-s szelethez független NPB-monitorozást telepített, amely nemcsak az egyes szeletek késleltetését és átviteli sebességét képes valós időben megtekinteni, hanem időben elfogja a rendellenes forgalmat (például a szeletek közötti jogosulatlan hozzáférést), biztosítva a kulcsfontosságú vállalkozások, például az önvezető autók alacsony késleltetési követelményeit.

Ezenkívül az 5G peremhálózati számítástechnikai csomópontok szétszórva találhatók az országban, és az NPB egy „könnyített verziót” is tud biztosítani, amelyet a peremhálózati csomópontokon telepítenek az elosztott forgalom monitorozására és az oda-vissza adatátvitel okozta késedelmek elkerülésére.

4. Felhőkörnyezet/Hibrid IT: A nyilvános és privát felhőalapú monitorozás akadályainak lebontása

A legtöbb vállalat ma már hibrid felhőarchitektúrát használ – egyes műveletek az Alibaba Cloudon vagy a Tencent Cloudon (nyilvános felhők) zajlanak, mások a saját privát felhőjükön, megint mások pedig helyi szervereken. Ebben az esetben a forgalom több környezetben szétszórva zajlik, így a monitorozás könnyen megszakítható.

A China Minsheng Bank az NPB-t használja ennek a problémának a megoldására: vállalkozásuk Kubernetes-t használ konténeres telepítéshez. Az NPB közvetlenül képes rögzíteni a konténerek (Podok) közötti forgalmat, és korrelálni a felhőszerverek és a privát felhők közötti forgalmat „végponttól végpontig tartó monitorozás” létrehozásához – függetlenül attól, hogy a vállalkozás nyilvános vagy privát felhőben van-e, amíg teljesítményprobléma van, az üzemeltetési és karbantartási csapat az NPB forgalmi adatait felhasználva gyorsan megállapíthatja, hogy a konténerek közötti hívásokról vagy a felhőkapcsolatok torlódásáról van-e szó, így 60%-kal javítva a diagnosztikai hatékonyságot.

Többfelhasználós nyilvános felhők esetén az NPB biztosíthatja a különböző vállalatok közötti forgalom elkülönítését, megakadályozhatja az adatszivárgást, és megfelelhet a pénzügyi szektor megfelelőségi követelményeinek.

Összefoglalva: az NPB nem „opció”, hanem „kötelező”

Miután áttekintettük ezeket a forgatókönyveket, rájövünk, hogy az NPB már nem egy niche technológia, hanem egy szabványos eszköz a vállalatok számára a komplex hálózatok kezeléséhez. Az adatközpontoktól az 5G-ig, a privát felhőktől a hibrid IT-ig az NPB szerepet játszhat, bárhol, ahol szükség van a hálózati láthatóságra.

A mesterséges intelligencia és az edge computing egyre növekvő elterjedésével a hálózati forgalom még összetettebbé válik, és az NPB-k képességei tovább fognak fejlődni (például a mesterséges intelligencia használatával automatikusan azonosítani a rendellenes forgalmat, és lehetővé tenni a peremhálózati csomópontokhoz való könnyebb alkalmazkodást). A vállalatok számára az NPB-k korai megértése és telepítése segíteni fog nekik abban, hogy megragadják a hálózati kezdeményezéseket, és elkerüljék a digitális átalakulás során felmerülő kitérőket.

Találkozott már hálózatfelügyeleti kihívásokkal az iparágában? Például nem látja a titkosított forgalmat, vagy a hibrid felhő felügyelete megszakadt? Ossza meg gondolatait a hozzászólások részben, és fedezzük fel együtt a megoldásokat.

Közzététel ideje: 2025. szeptember 23.