A következő generációs hálózati csomagközvetítők térnyerése jelentős előrelépéseket hozott a hálózatüzemeltetési és biztonsági eszközök terén. Ezek a fejlett technológiák lehetővé tették a szervezetek számára, hogy agilisabbá váljanak, és IT-stratégiáikat összehangolják üzleti kezdeményezéseikkel. Ezen fejlesztések ellenére azonban továbbra is fennáll egy gyakori hálózati forgalomfigyelési vakfolt, amelyet a szervezeteknek kezelniük kell.

Hálózati csomagközvetítők (NPB-k)olyan eszközök vagy szoftvermegoldások, amelyek közvetítőként működnek a hálózati infrastruktúra és a megfigyelőeszközök között. Lehetővé teszik a hálózati forgalom láthatóságát azáltal, hogy összesítik, szűrik és elosztják a hálózati csomagokat a különböző megfigyelő és biztonsági eszközökhöz. Az NPB-k a modern hálózatok kulcsfontosságú elemeivé váltak, mivel képesek javítani a működési hatékonyságot és fokozni a biztonsági helyzetet.

A digitális átalakulási kezdeményezések elterjedésével a szervezetek egyre inkább egy összetett hálózati infrastruktúrára támaszkodnak, amely számos eszközből és heterogén protokollból áll. Ez a komplexitás, párosulva a hálózati forgalom exponenciális növekedésével, megnehezíti a hagyományos monitorozó eszközök számára, hogy lépést tartsanak. A hálózati csomagközvetítők megoldást kínálnak ezekre a kihívásokra a hálózati forgalomelosztás optimalizálásával, az adatáramlás korszerűsítésével és a monitorozó eszközök teljesítményének javításával.

Következő generációs hálózati csomagközvetítőkkibővítették a hagyományos NPB-k képességeit. Ezek a fejlesztések magukban foglalják a fokozott skálázhatóságot, a továbbfejlesztett szűrési képességeket, a különféle hálózati forgalomtípusok támogatását és a megnövekedett programozhatóságot. A nagy mennyiségű forgalom kezelésének és a releváns információk intelligens szűrésének képessége lehetővé teszi a szervezetek számára, hogy átfogó képet kapjanak hálózataikról, azonosítsák a potenciális fenyegetéseket, és gyorsan reagáljanak a biztonsági incidensekre.

Továbbá a következő generációs NPB-k a hálózatüzemeltetési és biztonsági eszközök széles skáláját támogatják. Ezek az eszközök többek között a hálózati teljesítményfigyelést (NPM), a behatolásérzékelő rendszert (IDS), az adatvesztés-megelőzést (DLP), a hálózati forenzikát és az alkalmazásteljesítmény-figyelést (APM) is tartalmazzák. Azáltal, hogy a szervezetek biztosítják a szükséges hálózati forgalomforrásokat ezeknek az eszközöknek, hatékonyan figyelhetik a hálózati teljesítményt, észlelhetik és enyhíthetik a biztonsági fenyegetéseket, valamint biztosíthatják a szabályozási követelményeknek való megfelelést.

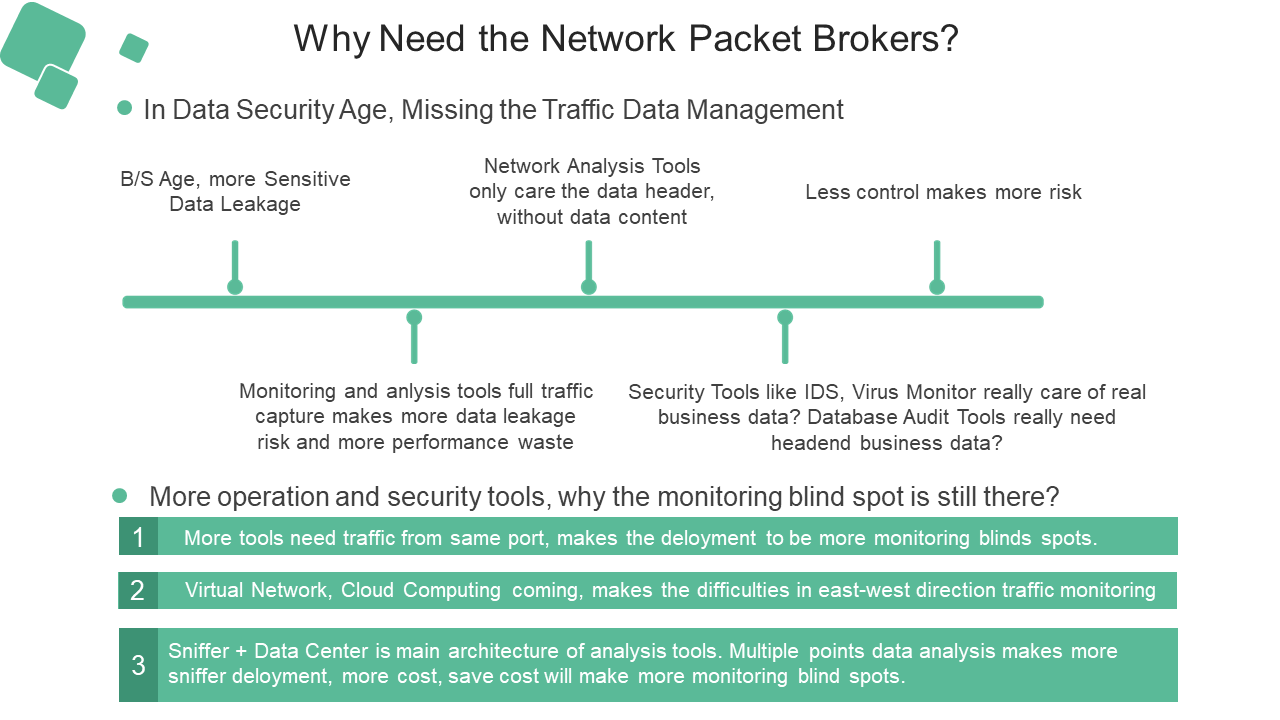

A hálózati csomagközvetítők fejlődése és a különféle monitorozó és biztonsági eszközök elérhetősége ellenére azonban továbbra is vannak vakfoltok a hálózati forgalom monitorozásában. Ezek a vakfoltok több okból is előfordulhatnak:

1. Titkosítás:A titkosítási protokollok, például a TLS és az SSL széles körű elterjedése megnehezítette a hálózati forgalom potenciális fenyegetések utáni vizsgálatát. Míg az NPB-k továbbra is gyűjthetik és terjeszthetik a titkosított forgalmat, a titkosított hasznos adatra való rálátás hiánya korlátozza a biztonsági eszközök hatékonyságát a kifinomult támadások észlelésében.

2. IoT és BYOD:A dolgok internetéhez (IoT) kapcsolódó eszközök számának növekedése és a saját eszközeiddel való bánásmód (BYOD) trendje jelentősen kibővítette a szervezetek támadási felületét. Ezek az eszközök gyakran megkerülik a hagyományos monitorozó eszközöket, ami vakfoltokhoz vezet a hálózati forgalom monitorozásában. A következő generációs NPB-knek alkalmazkodniuk kell az ezen eszközök által bevezetett növekvő komplexitásokhoz, hogy átfogó rálátást biztosítsanak a hálózati forgalomba.

3. Felhő- és virtualizált környezetek:A felhőalapú számítástechnika és a virtualizált környezetek széles körű elterjedésével a hálózati forgalom mintázata dinamikusabbá és szétszórtabbá vált a különböző helyszíneken. A hagyományos monitorozó eszközök nehezen tudják rögzíteni és elemezni a forgalmat ezekben a környezetekben, ami vakfoltokat hagy a hálózati forgalom monitorozásában. A következő generációs NPB-knek felhőalapú képességeket kell beépíteniük a hálózati forgalom hatékony monitorozásához a felhőben és a virtualizált környezetekben.

4. Fejlett fenyegetések:A kiberfenyegetések folyamatosan fejlődnek és kifinomultabbá válnak. Ahogy a támadók egyre ügyesebben kerülnek ki az észlelésből, a szervezeteknek fejlett monitorozási és biztonsági eszközökre van szükségük ezen fenyegetések hatékony azonosításához és mérsékléséhez. A hagyományos NPB-k és a régebbi monitorozási eszközök esetleg nem rendelkeznek a szükséges képességekkel ezen fejlett fenyegetések észleléséhez, ami vakfoltokhoz vezethet a hálózati forgalom monitorozásában.

Ezen vakfoltok kezelése érdekében a szervezeteknek fontolóra kell venniük a hálózatfelügyelet holisztikus megközelítésének alkalmazását, amely a fejlett NPB-ket mesterséges intelligencia alapú fenyegetésészlelő és -reagáló rendszerekkel ötvözi. Ezek a rendszerek gépi tanulási algoritmusokat használnak a hálózati forgalom viselkedésének elemzésére, anomáliák észlelésére és a potenciális fenyegetésekre való automatikus reagálásra. Ezen technológiák integrálásával a szervezetek áthidalhatják a hálózati forgalomfigyelési vakfoltokat, és javíthatják általános biztonsági helyzetüket.

Összefoglalva, míg a következő generációs hálózati csomagközvetítők térnyerése és a több hálózati üzemeltetési és biztonsági eszköz elérhetősége jelentősen javította a hálózat láthatóságát, továbbra is vannak vakfoltok, amelyekre a szervezeteknek figyelniük kell. Az olyan tényezők, mint a titkosítás, az IoT és a BYOD, a felhő- és virtualizált környezetek, valamint a fejlett fenyegetések hozzájárulnak ezekhez a vakfoltokhoz. E kihívások hatékony kezelése érdekében a szervezeteknek be kell fektetniük fejlett NPB-kbe, mesterséges intelligenciával működő fenyegetésészlelő rendszereket kell alkalmazniuk, és holisztikus megközelítést kell alkalmazniuk a hálózatmonitorozásban. Ezáltal a szervezetek jelentősen csökkenthetik hálózati forgalmuk monitorozásával kapcsolatos vakfoltjaikat, és javíthatják általános biztonságukat és működési hatékonyságukat.

Közzététel ideje: 2023. október 9.