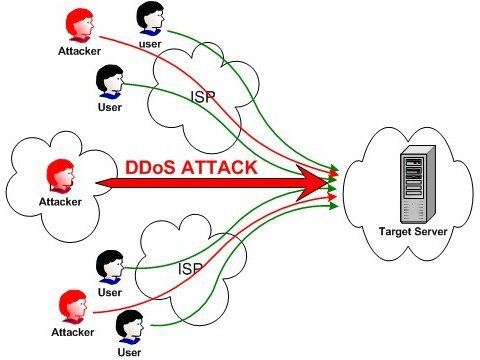

DDoS(Distributed Denial of Service) egy olyan kibertámadás, amelynek során több feltört számítógépet vagy eszközt használnak fel arra, hogy egy célrendszert vagy hálózatot hatalmas mennyiségű forgalommal árasszanak el, túlterhelve annak erőforrásait és megzavarva a normál működését. A DDoS-támadás célja, hogy a célrendszert vagy hálózatot elérhetetlenné tegye a jogos felhasználók számára.

Íme néhány fontos szempont a DDoS támadásokkal kapcsolatban:

1. Támadási módszerA DDoS-támadások jellemzően nagyszámú eszközt, úgynevezett botnetet érintenek, amelyeket a támadó irányít. Ezek az eszközök gyakran olyan rosszindulatú programokkal fertőzöttek, amelyek lehetővé teszik a támadó számára a támadás távoli irányítását és koordinálását.

2. DDoS-támadások típusaiA DDoS-támadások különböző formákat ölthetnek, beleértve a célpontot túlzott forgalommal elárasztó volumetrikus támadásokat, az alkalmazásrétegbeli támadásokat, amelyek adott alkalmazásokat vagy szolgáltatásokat céloznak meg, valamint a hálózati protokollok sebezhetőségeit kihasználó protokolltámadásokat.

3. HatásA DDoS-támadásoknak súlyos következményei lehetnek, szolgáltatáskiesésekhez, leálláshoz, pénzügyi veszteségekhez, hírnévkárosodáshoz és a felhasználói élmény romlásához vezethetnek. Különböző entitásokat érinthetnek, beleértve a weboldalakat, online szolgáltatásokat, e-kereskedelmi platformokat, pénzügyi intézményeket és akár teljes hálózatokat is.

4. EnyhítésA szervezetek különféle DDoS-mérséklési technikákat alkalmaznak rendszereik és hálózataik védelme érdekében. Ezek közé tartozik a forgalomszűrés, a sebességkorlátozás, az anomáliadetektálás, a forgalom elterelése, valamint speciális hardver- vagy szoftvermegoldások használata, amelyek célja a DDoS-támadások azonosítása és mérséklése.

5. MegelőzésA DDoS-támadások megelőzése proaktív megközelítést igényel, amely magában foglalja a robusztus hálózati biztonsági intézkedések bevezetését, a rendszeres sebezhetőségi felmérések elvégzését, a szoftveres sebezhetőségek javítását és a támadások hatékony kezelésére szolgáló incidens-elhárítási tervek meglétét.

Fontos, hogy a szervezetek éber maradjanak és felkészüljenek a DDoS-támadásokra való reagálásra, mivel ezek jelentős hatással lehetnek az üzleti működésre és az ügyfelek bizalmára.

DDoS-támadások elleni védelem

1. Szűrje ki a felesleges szolgáltatásokat és portokat

Az Inexpress, Express, Forwarding és más eszközök segítségével kiszűrhetők a felesleges szolgáltatások és portok, azaz a routeren található hamis IP-címek.

2. Rendellenes áramlás tisztítása és szűrése

Tisztítsa meg és szűrje a rendellenes forgalmat a DDoS hardveres tűzfalon keresztül, és használjon olyan legfelső szintű technológiákat, mint az adatcsomag-szabályszűrés, az adatfolyam-ujjlenyomat-észlelési szűrés és az adatcsomag-tartalom testreszabási szűrése, hogy pontosan meghatározza, hogy a külső hozzáférési forgalom normális-e, és tovább tiltsa a rendellenes forgalom szűrését.

3. Elosztott klasztervédelem

Ez jelenleg a leghatékonyabb módja a kiberbiztonsági közösség védelmének a tömeges DDoS-támadásokkal szemben. Ha egy csomópontot megtámadnak, és nem tud szolgáltatásokat nyújtani, a rendszer automatikusan átvált egy másik csomópontra a prioritási beállításnak megfelelően, és a támadó összes adatcsomagját visszaküldi a küldő pontra, megbénítva a támadás forrását, és mélyebb biztonságvédelmi szempontból befolyásolva a vállalat biztonsági megvalósítási döntéseit.

4. Nagy biztonságú intelligens DNS-elemzés

Az intelligens DNS-feloldó rendszer és a DDoS-védelmi rendszer tökéletes kombinációja szuperészlelési képességeket biztosít a vállalatok számára a felmerülő biztonsági fenyegetések esetén. Ugyanakkor van egy leállás-észlelési funkció is, amely bármikor letilthatja a szerver IP-intelligencia funkcióját a normál szerver IP-címének helyettesítésére, így a vállalati hálózat megszakítás nélküli szolgáltatási állapotot tud fenntartani.

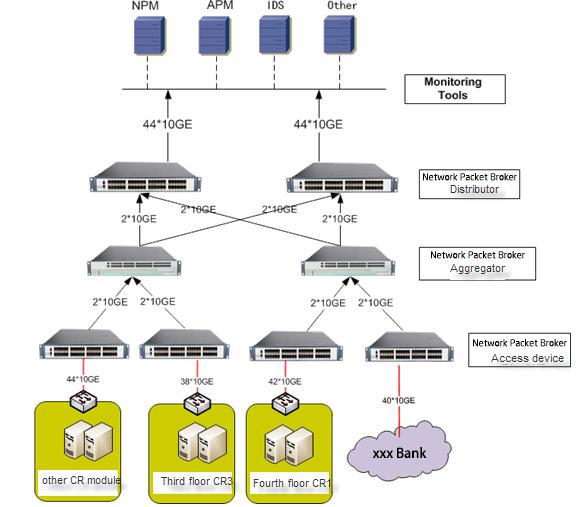

DDoS-támadások elleni védelem banki pénzügyi hálózatok biztonsága érdekében, forgalomkezelés, -észlelés és -tisztítás:

1. Nanoszekundumos válaszidő, gyors és pontos. Az üzleti modell forgalmi öntanuló és csomagmélység-érzékelési technológiát alkalmaz. Amint abnormális forgalmat és üzenetet találnak, azonnali védelmi stratégiát indítanak el annak biztosítására, hogy a támadás és a védekezés közötti késés kevesebb legyen, mint 2 másodperc. Ugyanakkor a rendellenes áramlást tisztító megoldás a szűrőtisztító gondolatmenet rétegein alapul, a folyamatelemzés hét rétegén keresztül, az IP-hírnévtől kezdve a szállítási rétegen és az alkalmazásrétegen át, a funkciófelismerésig, a munkamenet hét aspektusán át, a hálózati viselkedésig, a forgalomformálásig az azonosítás szűrésének lépésről lépésre történő megakadályozása érdekében, javítva a védelem általános teljesítményét, és hatékonyan garantálva az XXX bank adatközpont hálózati biztonságát.

2. Az ellenőrzés és az irányítás szétválasztása, hatékony és megbízható. A tesztközpont és a tisztítóközpont különálló telepítési sémája biztosítja, hogy a tesztközpont a tisztítóközpont meghibásodása után is folytathassa a működését, és valós időben generáljon tesztjelentést és riasztási értesítést, amely nagymértékben megmutathatja az XXX bank támadását.

3. Rugalmas kezelés, gondtalan bővítés. Az Anti-DDoS megoldás három kezelési mód közül választhat: tisztítás nélküli észlelés, automatikus észlelés és tisztítás elleni védelem, valamint manuális interaktív védelem. A három kezelési módszer rugalmas használata megfelel az XXX bank üzleti igényeinek, csökkentve a megvalósítási kockázatot és javítva a rendelkezésre állást az új üzlet elindításakor.

Ügyfélérték

1. A hálózati sávszélesség hatékony kihasználása a vállalati előnyök javítása érdekében

Az átfogó biztonsági megoldásnak köszönhetően a DDoS támadások által az adatközpont online üzletága ellen okozott hálózati biztonsági balesetek száma nulla volt, és az érvénytelen forgalom okozta hálózati sávszélesség-pazarlás, valamint a szervererőforrás-fogyasztás csökkent, ami megteremtette a feltételeket az XXX Bank számára az előnyeinek javításához.

2. Csökkentse a kockázatokat, biztosítsa a hálózat stabilitását és az üzleti fenntarthatóságot

A DDoS elleni berendezések bypass telepítése nem változtatja meg a meglévő hálózati architektúrát, nem áll fenn a hálózati leállás kockázata, nincs egyetlen meghibásodási pont, nincs hatással az üzletmenet normál működésére, és csökkenti a megvalósítási és üzemeltetési költségeket.

3. A felhasználói elégedettség javítása, a meglévő felhasználók konszolidálása és új felhasználók fejlesztése

Biztosítson felhasználóknak valós hálózati környezetet, online banki ügyintézést, online üzleti megkereséseket és egyéb online üzleti felhasználói elégedettséget, jelentősen javult, megszilárdítsa a felhasználói hűséget, hogy valódi szolgáltatásokat nyújtson az ügyfeleknek.

Közzététel ideje: 2023. július 17.